Abschnitt 2: Passwort setzen

Unser Wissen über „gute“ Passwörter können wir jetzt direkt in der Praxis zur Absicherung des Mac’s gegen Angriffe einsetzen. Insbesondere an zwei Stellen sollten wirklich sichere Passwörter zum Einsatz kommen: zum Schutz des Systems und zum Schutz des Benutzerkontos.

Systempasswort

Ein Systempasswort zu setzen, gehört wahrscheinlich für die meisten Nutzer nicht zum Alltag. Eigentlich kein Wunder, wenn weder Verkäufer, Hersteller noch Computer prominent auf die Möglichkeit hinweisen.

Wer danach sucht, bekommt aber auch von Apple eine Erklärung zum Setzen des Firmware-Passwortes oder Hinweise zum Vorgehen bei Verlust des Passwortes:

– Apple: Firmware-Passwort auf dem Mac verwenden

– Apple: Verlorenes oder vergessenes Firmware-Kennwort

Dabei ist ein Systempasswort (oder BIOS- / EFI-Passwort bzw. Firmware-Passwort) nicht nur schnell eingerichtet und danach nicht weiter störend, sondern auch für mindestens zwei Dinge gut:

- Wenn das MacBook gestohlen wurde: war hoffentlich zumindest ein Benutzerpasswort gesetzt und die Festplatte verschlüsselt. Ohne Systempasswort ist es für den Dieb aber nicht weiter schwer, das Notebook zurückzusetzen bzw. das Betriebssystem neu zu installieren. Danach kann er dann das Notebook normal benutzen oder weiterverkaufen. Wenn aber ein Systempasswort gesetzt ist, kann das MacBook nicht einfach zurückgesetzt werden. Vielleicht erhöht sich damit die Wahrscheinlichkeit, dass ein „ehrlicher Finder“ das verlorene MacBook zurückgibt.

- Erst kürzlich ist ein Schwachstelle aufgedeckt worden, die es einem Angreifer erlaubte (wenn er sich beim Systemstart über Thunderbolt mit entsprechender Hard- und Software am MacBook anschließt), das Passwort der FileVault2-Festplattenverschlüsselung innerhalb von 30 Sekunden aus dem Arbeitsspeicher auszulesen. Ein gesetztes Systempasswort hätten diesen Angriff verhindern können – genauso wie alle anderen Angriffe, die auf das Booten eines alternativen Systems von einem externen Speichermedium setzen. Denn ohne das Systempasswort zu kennen, startet der Mac nur noch vom Standard-Startvolumen.

Weiterführende Hintergründe und Erklärungen zu dem genannten Angriff auf das FileVault2-Passwort finden sich etwa bei:

– Frizk: Frizk, Ulf (2016): macOS FileVault2 Password Retrieval

– Heise: Becker, Leo (2016): Mac-Passwort lässt sich über Thunderbolt auslesen

Es gibt also gute Gründe, schnell ein Systempasswort zu setzen. Das ist mit wenigen Schritten erledigt:

- Als erstes müssen wir das MacBook neu starten. Dafür über das Apfel-Symbol oben links in der Menüleiste den Punkt „Neustart …“ auswählen.

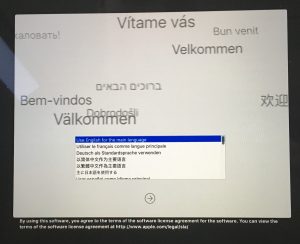

Während der Mac neu startet, muss die Tastenkombination „Command + R“ gedrückt gehalten werden, bis der weiße Apfel in der Mitte des Displays erscheint. Dann starten die macOS-Dienstprogramme, zunächst mit der Sprachauswahl (was hier ausgewählt wird, ändert nur die Bildschirmsprache, nicht das Tastaturlayout – daher bitte den nachfolgenden Kasten mit Umsetzungshinweis beachten).

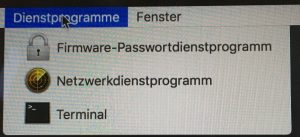

Während der Mac neu startet, muss die Tastenkombination „Command + R“ gedrückt gehalten werden, bis der weiße Apfel in der Mitte des Displays erscheint. Dann starten die macOS-Dienstprogramme, zunächst mit der Sprachauswahl (was hier ausgewählt wird, ändert nur die Bildschirmsprache, nicht das Tastaturlayout – daher bitte den nachfolgenden Kasten mit Umsetzungshinweis beachten). Nach der Sprachauswahl befinden wir uns im Wiederherstellungssystem von macOS. Hier wählen wir in der Menüleiste den Punkt „Dienstprogramme“ aus und starten dort das „Firmware-Passwortdienstprogramm“.

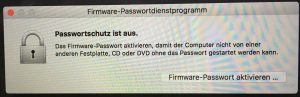

Nach der Sprachauswahl befinden wir uns im Wiederherstellungssystem von macOS. Hier wählen wir in der Menüleiste den Punkt „Dienstprogramme“ aus und starten dort das „Firmware-Passwortdienstprogramm“. Jetzt sollte ein Hinweisfenster folgen, das besagt, dass der Passwortschutz ausgeschaltet ist. Hier einfach auf den Button „Firmware-Passwort aktivieren …“ klicken.

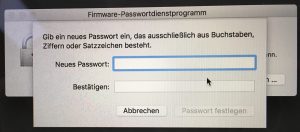

Jetzt sollte ein Hinweisfenster folgen, das besagt, dass der Passwortschutz ausgeschaltet ist. Hier einfach auf den Button „Firmware-Passwort aktivieren …“ klicken. Im nun aufklappenden Dialogfenster muss zwei Mal des ausgewählte sichere Passwort eingegeben werden. Da das Passwort bei der Eingabe natürlich nicht angezeigt wird, sollte unbedingt der nachfolgende Kasten mit Umsetzungshinweis beachtet werden:

!

Im nun aufklappenden Dialogfenster muss zwei Mal des ausgewählte sichere Passwort eingegeben werden. Da das Passwort bei der Eingabe natürlich nicht angezeigt wird, sollte unbedingt der nachfolgende Kasten mit Umsetzungshinweis beachtet werden:

!Bei einer späteren Abfrage des Passworts ist normalerweise das US Tastaturlayout aktiviert! Daher sollte beim Setzen des Passworts ebenfalls das US Layout beibehalten werden (also das Layout nicht über das Flaggensymbol oben rechts auf deutsch ändern). Sollte man sich vertan haben oder das System zwischen deutschem und US Layout wechseln und daher plötzlich das Passwort nicht mehr akzeptieren, sollte man als erstes einfach das Passwort im jeweils anderen Layout ausprobieren: Wenn das Passwort eigentlich „Zwer8_na5e“ heißt, müsste man „Ywer8ßna5e“ ausprobieren, da sich deutsches und US Layout bei der Belegung von Y und Z bzw. _ und ß unterscheiden.

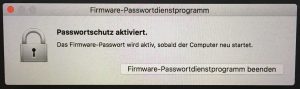

Nach einem Klick auf „Passwort festlegen“ ist das Firmware- bzw. Systempasswort gesetzt. Es folgt ein Hinweisfenster, das besagt, dass das Passwort nach einem Neustart aktiviert wird. Es zeigt auch gleich einen Button zum Schließen des Firmware-Passwortdienstprogramms an.

Nach einem Klick auf „Passwort festlegen“ ist das Firmware- bzw. Systempasswort gesetzt. Es folgt ein Hinweisfenster, das besagt, dass das Passwort nach einem Neustart aktiviert wird. Es zeigt auch gleich einen Button zum Schließen des Firmware-Passwortdienstprogramms an.- Nach dem Setzen des Firmware-Passworts muss der Mac zum Abschluss also über das Apfel-Symbol oben links in der Menüleiste mit dem Punkt „Neustart“ neu gestartet werden.

Bei dem ersten Neustart wird man anschließend von einem schwarzen Bildschirm mit Schlosssymbol und Passworteingabefeld begrüßt. Hier muss das neu gewählte Firmware-Passwort eingegeben werden. Bei allen zukünftigen Starts ist dieser Schritt normalerweise nicht mehr nötig, da macOS vom Standard Startvolumen (Festplatte/SSD) startet.

Es kann vorkommen, dass macOS bei jedem echten Neustart (nicht beim Aufwachen aus dem Standby) das Passwort abfragt und das Auswahlmenü für das Startvolumen anzeigt. Eventuell kann es helfen, 1. noch einmal mit Schritt 2. das Wiederherstellungssystem zu starten, 2. auf das Apfel-Symbol oben links in der Menüleiste zu klicken, 3. den Punkt „Startvolume…“ auszuwählen, 4. die „Macintosh HD“ auszuwählen und 5., falls das Volumen schon verschlüsselt wurde, über den Button „Schutz aufheben …“ das FileVault2 Passwort einzugeben, um dann 6. den Mac neu zu starten.

Es kann vorkommen, dass macOS bei jedem echten Neustart (nicht beim Aufwachen aus dem Standby) das Passwort abfragt und das Auswahlmenü für das Startvolumen anzeigt. Eventuell kann es helfen, 1. noch einmal mit Schritt 2. das Wiederherstellungssystem zu starten, 2. auf das Apfel-Symbol oben links in der Menüleiste zu klicken, 3. den Punkt „Startvolume…“ auszuwählen, 4. die „Macintosh HD“ auszuwählen und 5., falls das Volumen schon verschlüsselt wurde, über den Button „Schutz aufheben …“ das FileVault2 Passwort einzugeben, um dann 6. den Mac neu zu starten.

Wenn jedoch jemand versucht, die Wiederherstellungskonsole zu booten, um etwa den geklauten Mac zurückzusetzen, wird das Passwort abgefragt. Ebenso wenn jemand versucht, den Mac nicht vom Standardvolumen, sondern von einer eigenen präparierten Festplatte aus zu starten.

Natürlich muss man sich das gesetzte Firmware-Passwort gut merken (oder an sicherer Stelle verwahren). Es lässt sich nicht auf einfachem Wege zurücksetzen. Wer sein Passwort vergessen hat, muss mit vorliegendem Kaufbeleg einen Apple-Store aufsuchen.

Nachdem jetzt ein Systempasswort gesetzt ist, geht es gleich mit der Einrichtung des Benutzerpassworts weiter.